tech

-

数百万のイヤホンとヘッドフォンに Android の重大なセキュリティ脆弱性が存在する

Android 所有者でワイヤレス ヘッドフォンやイヤフォンを使用している場合は、少し取り外して音を聞いてください。WIRED が最初に報じたように、ソニー、JBL、Anker、Sonos、さらには Google 自体などの評判の高いブランドの何百万ものオーディオ デバイスが現在、ハッカーに会話を盗聴されたり、位置情報を追跡されたりする可能性がある重大なセキュリティ脆弱性に直面しています。穴をふさぐ方法はいくつかありますが、そのためにはいくつかの困難を乗り越える必要があります。

「WhisperPair」攻撃の仕組み

この脆弱性はベルギーのルーヴェン大学コンピュータセキュリティおよび産業暗号化グループによって最初に発見され、「WhisperPair」と呼ばれている。これは Android のファスト ペア機能を利用しており、近くの AirPods ケースを開いたときに iPhone の画面にポップアップ表示されるのと同じように、近くの Bluetooth デバイスにワンタップで便利に接続できます。残念ながら、研究者らによると、悪意のある攻撃者がペアリング プロセスを実質的にハイジャックし、携帯電話やタブレットに接続したままオーディオ デバイスに隠しウィンドウを与えてしまう可能性があることが判明したそうです。

「あなたはヘッドフォンをつけて通りを歩いていて、音楽を聴いています。15秒以内にあなたのデバイスをハイジャックできます」とルーヴェン大学の研究者サヨン・ドゥタグプタ氏は『WIRED』に語った。

OK、ハッカーがあなたのヘッドフォンで盗聴することができます。大騒ぎ。しかし、はい、実際には。確かに大騒ぎです。

これによりどのような危険にさらされるか

ハッカーがオーディオ デバイスとペアリングすると、それを使用してマイクを盗聴したり、スピーカーから聞こえるプライベートな会話を盗聴したり、任意の音量で自分の音声を再生したり、デバイスが Google Find Hub をサポートしている場合は、位置情報を追跡したりすることもできます。

私にとっては最後の脆弱性が最も懸念されますが、ハッカーにとってはそれを成功させるのが最も難しいものでもあります。現時点では、Google Pixel Buds Pro 2 と 5 つのソニー製品でのみ文書化されており、以前に Android デバイスに接続したり、Google アカウントとペアリングしたりしていないことが必要です。

それでも、位置追跡がない場合でも、ハッカーにとって家の中のマイクに常に基本的にアクセスできるのは理想的ではありません。

自分を守る方法

研究者らは Google に連絡し、Google は一連の推奨修正を提案してくれました。しかし、問題はここにあります。これらの修正はアクセサリ メーカーが個別に実装する必要があり、おそらく手動でインストールする必要があるのです。

どのように見えるかは、お使いのデバイスによって異なります。例えば、JBLは『WIRED』に対し、脆弱性を解消するために無線アップデートの配信を開始したと語った一方、ロジクールは「今後の生産ユニット用のファームウェアパッチを統合した」と述べた。 Lifehacker は、影響を受ける製品を所有する他の企業に連絡を取っているところです。連絡があり次第、この投稿を更新します。

デバイスの修正が公開されたときに確実に入手できるように、WhisperPair を発見した研究者は、対応するアプリをダウンロードすることを提案しています。これは、最近ではほとんどのオーディオ デバイスが提供しているものです。 「(ソニーのアプリを)持っていなければ、ソニーのヘッドフォンのソフトウェアアップデートがあることを決して知ることはできません」とルーヴェン大学の研究者セッペ・ウィンズ氏は『WIRED』に語った。

これまでのところどう思いますか?

プラスの面としては、影響を受ける Google オーディオ デバイスを所有している場合は、問題がないことです。同社はすでに修正プログラムを送信していると述べています。残念ながら、Google は魔法ではありません。同社はまた、製造元がアップデートしたかどうかに関係なく、すべてのデバイスの位置追跡の脆弱性をブロックするために Find Hub をアップデートしようとしたとも述べた。残念ながら、ルーヴェン大学の研究者らは、その画一的な修正を数時間以内に回避できたと述べた。

残念ながら、ファスト ペアを無効にすることはできないため、デバイスのメーカーが独自のアップデートを公開するまでは脆弱な状態になります。研究者らによると、オーディオデバイスを出荷時設定にリセットすると、すでにペアリングしていたハッカーを排除できるため、その間に異常な動作に気付いた場合に押すことができるパニックボタンがあります。残念ながら、今後も新たなハッカーに対して脆弱なままです。

リスクは現実のものですが、今のところほとんどが理論上のものです

明るい面としては、ここでの懸念はかなり現実的だが、Google は心配する必要はないと述べている あまりにも まだずっと。同社は『WIRED』に対し、「このレポートの研究室環境以外で悪用された証拠は見つかっていない」と語った。これは、問題の研究者たちがWhisperPairを発見した最初の人物である可能性があることを意味するが、研究者自身は他社デバイスのオーディオハイジャックを観察するGoogleの能力に疑問を抱いており、研究者自身はもう少し慎重になっている。

その点で、これを読んでいるあなたが独善的な iPhone ユーザーであるとしても、それほど安心する必要はありません。WhisperPair はあなたにも影響を与える可能性があります。脆弱性によってそれができない一方で、 発生する Apple デバイスの場合、Android ですでにハッキングされたデバイスを iPhone または iPad に接続した場合、同じ状況になります。

自分が危険にさらされているかどうかを知る方法

すべてのデバイスのセキュリティを即座に強化する簡単なソリューションを提供できればよかったのですが、残念ながら、WhisperPair から安全を保つには、特にデバイスのメーカーからのアップデートに注意する必要があります。 WhisperPair の脆弱性が影響するかどうかを確認するには、研究者の Web サイトにアクセスし、デバイスを検索してください。製造元、脆弱性があるかどうか、脆弱性を埋めるためにどのような手順を実行できるかが表示されます。検索バーの下に最初に表示される短いリストには、脆弱なデバイスがすべて含まれているわけではないので、そこに自分のデバイスが表示されないからといって安全だと考えず、まず検索してください。

PR -

간단한 링크를 통해 해커가 Copilot의 보안 가드레일을 우회할 수 있었던 방법과 Microsoft가 이에 대해 수행한 조치

에르네스토 R. Ageitos/순간/게티 이미지 ZDNET을 팔로우하세요: 우리를 선호 소스로 추가하세요 Google에서.

ZDNET의 주요 시사점

- "Reprompt"라고 명명된 이 공격은 URL 매개변수를 사용하여 사용자 데이터를 훔쳤습니다.

- 한 번의 클릭만으로 전체 공격 체인을 트리거할 수 있었습니다.

- 공격자는 창이 닫힌 후에도 민감한 Copilot 데이터를 가져올 수 있습니다.

연구원들은 단 한 번의 클릭만으로 실행이 가능하고 Microsoft Copilot 보안 제어를 우회하고 사용자 데이터를 훔칠 수 있는 새로운 공격을 공개했습니다.

또한: 지금 Windows 11에서 Copilot AI를 제거하는 방법

질책을 만나다

수요일, Varonis Threat Labs는 Microsoft의 Copilot AI 보조원에 영향을 미치는 새로운 공격 방법인 Reprompt를 문서화한 새로운 연구를 발표했습니다.

Reprompt는 Microsoft Copilot Personal에 영향을 미쳤으며 팀에 따르면 위협 행위자에게 "한 번의 클릭으로 기업 보안 제어를 완전히 우회하고 탐지 없이 민감한 데이터에 액세스하는 데이터 유출 체인을 수행할 수 있는 보이지 않는 진입점"을 제공했습니다.

또한: AI PC는 팔리지 않고, 마이크로소프트의 PC 파트너들은 앞다퉈 나서고 있다.

이 공격이 실행되기 위해서는 Copilot 또는 플러그인과의 사용자 상호 작용이 필요하지 않았습니다. 대신 피해자는 링크를 클릭해야 했습니다.

이 한 번의 클릭 후에 Reprompt는 'q' URL 매개 변수를 남용하여 Copilot에 프롬프트 및 악의적인 작업을 제공함으로써 보안 제어를 우회할 수 있으며, 잠재적으로 공격자는 개인 식별 정보(PII)를 포함하여 사용자가 이전에 제출한 데이터를 요청할 수 있습니다.

연구원들은 "공격자는 Copilot 채팅이 닫혀 있어도 제어권을 유지하므로 첫 번째 클릭 이후에는 상호 작용 없이 피해자의 세션이 자동으로 유출될 수 있습니다"라고 말했습니다.

Reprompt는 어떻게 작동했나요?

Reprompt는 세 가지 기술을 함께 연결했습니다.

- 매개변수 2 프롬프트(P2P 주입): 공격자는 'q' URL 매개 변수를 악용하여 URL에서 프롬프트를 작성하고 Copilot이 데이터 유출을 포함한 작업을 수행하도록 하는 조작된 악성 지침을 주입할 수 있습니다.

- 이중 요청: Copilot에는 직접적인 데이터 유출이나 유출을 방지하는 보호 장치가 있었지만 팀은 작업 요청을 두 번 반복하면 해당 작업이 강제로 수행된다는 사실을 발견했습니다.

- 체인 요청: 초기 프롬프트(2회 반복)가 실행되면 Reprompt 공격 체인 서버는 추가 정보를 요구하는 등의 후속 지시 및 요청을 발행했습니다.

Varonis에 따르면 이 방법은 사용자 및 클라이언트 측 모니터링 도구가 이를 볼 수 없기 때문에 탐지하기 어려웠으며, 유출되는 데이터를 위장하면서 내장된 보안 메커니즘을 우회했습니다.

연구팀은 “코파일럿은 데이터를 조금씩 유출해 위협이 각 답변을 이용해 다음 악성 지시를 생성할 수 있도록 해준다”고 덧붙였다.

PoC(개념 증명) 비디오 데모를 볼 수 있습니다.

마이크로소프트의 대응

Reprompt는 2025년 8월 31일에 Microsoft에 조용히 공개되었습니다. Microsoft는 공개되기 전에 취약점을 패치하고 Microsoft 365 Copilot의 기업 사용자가 영향을 받지 않음을 확인했습니다.

또한: Microsoft 365를 원하시나요? 프리미엄을 선택하지 마세요. 이유는 다음과 같습니다.

Microsoft 대변인은 ZDNET에 "이 문제를 책임감 있게 보고한 Varonis Threat Labs에 감사드립니다"라고 말했습니다. "우리는 설명된 시나리오를 해결하는 보호 기능을 출시했으며 심층 방어 접근 방식의 일환으로 유사한 기술에 대한 보호 장치를 강화하기 위한 추가 조치를 구현하고 있습니다."

안전을 유지하는 방법

AI 비서와 브라우저는 상대적으로 새로운 기술이므로 보안 문제, 설계 결함 또는 취약점이 발견되지 않고는 거의 일주일이 지나지 않았습니다.

피싱은 사이버 공격의 가장 일반적인 벡터 중 하나이며, 이 특정 공격을 위해서는 사용자가 악성 링크를 클릭해야 했습니다. 따라서 첫 번째 방어선은 링크에 관해 신중해야 하며, 특히 출처를 신뢰하지 않는 경우 더욱 그렇습니다.

또한: Gemini vs. Copilot: 7가지 일상 작업에 대해 AI 도구를 비교했는데 확실한 승자가 있었습니다.

모든 디지털 서비스와 마찬가지로 민감한 정보나 개인 정보를 공유할 때 주의해야 합니다. Copilot과 같은 AI 비서의 경우 의심스러운 데이터 요청이나 나타날 수 있는 이상한 프롬프트 등 비정상적인 동작도 확인해야 합니다.

Varonis는 AI 공급업체와 사용자에게 새로운 기술에 대한 신뢰가 악용될 수 있다는 점을 기억할 것을 권장했으며 "Reprompt는 외부 입력에 의해 발생하는 더 광범위한 종류의 중요한 AI 보조 취약점을 나타냅니다."라고 말했습니다.

따라서 팀에서는 URL 및 외부 입력을 신뢰할 수 없는 것으로 처리해야 하며 전체 프로세스 체인에 걸쳐 검증 및 안전 제어를 구현해야 한다고 제안했습니다. 또한 즉각적인 연결과 반복적인 행동의 위험을 줄이는 안전 장치가 마련되어야 하며 이는 단지 초기 프롬프트에서 끝나서는 안 됩니다.

-

Apple이 2026년 AI 주도 성장에 베팅함에 따라 폴더블 iPhone에 Touch ID 사용 예정

나머지 기술 세계가 브레이크를 밟고 있을 때 Apple이 어떻게 운영되는지 보는 것은 매우 흥미롭습니다. 대부분의 스마트폰 제조업체가 2026년 힘든 한 해를 준비하고 있는 반면, Apple은 또 다른 승리를 준비하고 있는 것으로 보입니다. 분석가 Jeff Pu의 새로운 투자자 노트는 Cupertino의 전략에 대한 보기 드문 엿보기를 제공하며, 그의 예측이 유효하다면 iPhone 18 시대는 단지 새로운 카메라 범프나 약간 더 빠른 칩 그 이상일 것입니다.

즉시 눈에 띄는 것은 시장 신뢰도의 대조입니다. Pu는 2026년에는 업계 전반의 불황이 더욱 심화되어 전 세계 스마트폰 출하량이 4% 감소할 것으로 예상하고 있습니다. 그는 메모리 비용의 상승과 예산 안드로이드 시장의 흥미 부족을 주요 원인으로 지적합니다. 그러나 전형적인 Apple 방식으로 회사는 상승세를 보일 준비가 되어 있는 것으로 보입니다. Pu는 애플이 실제로 출하량을 2% 늘려 약 2억 5천만 대에 이를 것으로 추정합니다. 그렇게 되면 글로벌 시장 점유율이 21%로 높아질 것입니다. 이는 전년도에 비해 꾸준한 상승세입니다. 현재 iPhone 17 라인업은 생산 기대치를 초과하는 등 많은 노력을 기울이고 있으며 프리미엄 기기에 대한 수요가 일부 우려만큼 빠르게 사라지지 않는다는 것을 증명하고 있는 것 같습니다.

그러나 열광적인 사람들을 위한 진짜 헤드라인 그래버는 하드웨어 로드맵입니다.

수년 동안 "iPhone Fold"는 끊임없이 소문이 돌았지만 한 번도 본 적이 없는 신화적인 장치였습니다. Pu의 메모에 따르면 2026년이 마침내 해가 되었지만 팬들을 분열시킬 수 있는 반전이 있습니다. 바로 Touch ID의 귀환입니다. 보고서에 따르면, Apple의 첫 번째 폴더블 제품은 Face ID를 완전히 버릴 것이라고 합니다. 이는 복잡한 센서를 슬림한 접이식 폼 팩터에 장착하는 데 따른 엔지니어링 문제 때문일 가능성이 높습니다. 대신 사용자는 수년 동안 플래그십 iPhone에 없었던 기능인 지문 센서를 통해 인증하게 됩니다.

장치 자체는 iPad Mini를 주머니에 효과적으로 넣을 수 있는 7.8인치 내부 화면과 관리 가능한 5.3인치 커버 디스플레이를 결합하여 짐승처럼 들립니다. 섀시는 알루미늄과 티타늄이 혼합되어 있다는 소문이 있습니다. 이는 벽돌처럼 느껴지지 않으면서도 장치의 내구성을 유지하기 위한 현명한 조치입니다.

흥미롭게도, 애플은 출시 일정도 재고하고 있는 것 같습니다. 이 메모는 분할 출시 전략을 제안합니다. 고급 iPhone 18 Pro, Pro Max 및 새로운 Fold는 2026년 가을에 출시되고, 표준 iPhone 18과 새로운 "Air" 모델은 나중에 2027년 봄에 출시될 것입니다. 이는 Apple을 일년 내내 뉴스 주기에 효과적으로 유지하고 저가 모델이 Pro 출시의 과대 광고에서 길을 잃는 것을 방지합니다.

내부적으로는 이 세대가 AI 강자로 거듭나고 있습니다.

Pu는 차세대 N2 실리콘 및 고급 WMCM 패키징으로의 전환을 강조합니다. 쉽게 말해서 이는 온디바이스 AI에 필요한 무거운 작업을 처리하는 데 더 빠를 뿐만 아니라 훨씬 더 효율적인 칩을 의미합니다. 12GB 메모리가 표준이 되면서 Apple은 Siri의 고급 대화형 버전을 기기에서 직접 실행하여 클라우드로 데이터를 전송할 필요성을 줄이도록 이러한 휴대폰을 만들고 있습니다.

궁극적으로 이번 유출은 단순히 반복하는 것이 아닌 회사의 모습을 보여줍니다. 포화된 시장에서 성장을 찾기 위해 공격적으로 라인업을 세분화하고 있습니다. 특정 사용 사례에 맞게 Touch ID를 부활시키고 출시 주기를 분할함으로써 Apple은 iPhone의 "일률적인" 시대가 공식적으로 끝났음을 알리고 있습니다.

-

이것은 역대 가장 역겨운 눈 사진일 수 있습니다. 그러나 그 원인은 정말 소름끼치는 것입니다.

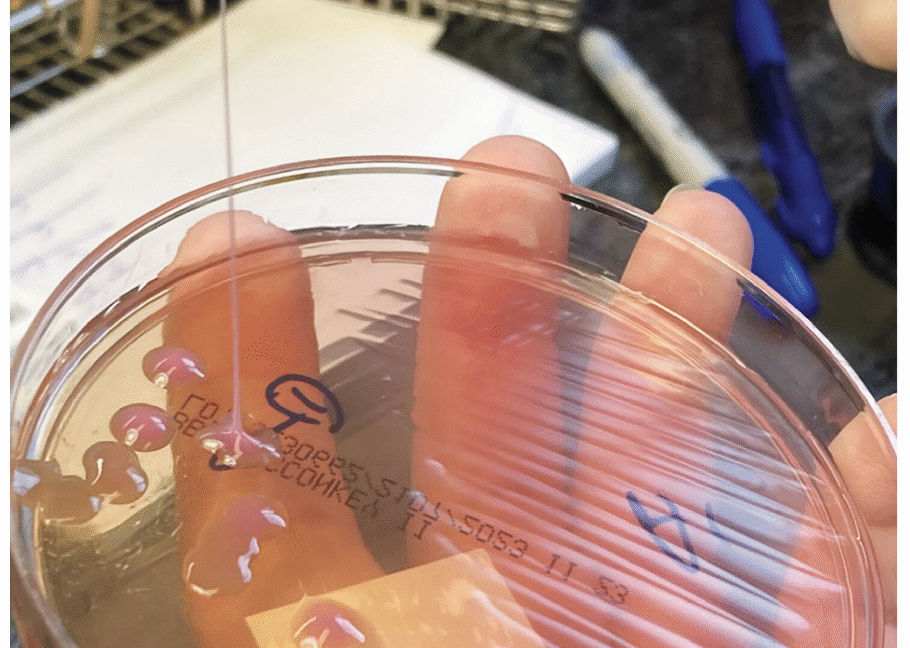

뉴잉글랜드 지역에 거주하는 전반적으로 건강한 63세 남성이 발열과 기침, 오른쪽 눈의 시력 이상을 주소로 병원을 찾았다. 그의 의사들은 결국 전 세계적으로 증가하고 있는 무시무시한 고병원성 박테리아가 그의 뇌를 포함하여 그의 여러 장기를 황폐화시키고 있다는 결론을 내렸습니다.

이 남성에 따르면 문제는 병원 방문 3주 전부터 나쁜 고기를 먹고 구토와 설사를 했다고 한다. 이러한 증상은 약 2주 후에 사라졌지만 새로운 문제가 시작되었습니다. 기침, 오한, 발열이 시작되었습니다. 그의 기침은 거기서부터 더욱 심해졌습니다.

병원에서 의사들은 그의 흉부와 복부에 대한 엑스레이와 컴퓨터 단층촬영(CT) 검사를 실시했습니다. 이미지를 보면 그의 폐에 15개 이상의 결절과 종괴가 있는 것으로 나타났습니다. 그러나 그것이 그들이 찾은 전부는 아닙니다. 또한 영상을 통해 간에서 직경 8.6cm(약 3.4인치)의 덩어리가 발견되었습니다. 실험실 조사 결과 감염이 의심되었기 때문에 의사는 그를 병원에 입원시키고 호흡에 도움이 되는 산소와 항생제를 제공했습니다. 그러나 그의 오한과 기침은 계속되었습니다.

전체 기사 읽기

댓글

-

Apple의 최신 25W MagSafe 충전기가 30달러에 판매됩니다.

iPhone용 무선 충전기를 원하고 Apple을 계속 사용하고 싶다면 Amazon에서 관심을 불러일으킬 만한 할인 행사를 진행하고 있습니다. 소매점에서는 1m Apple Magsafe 충전기를 $30에 판매하여 정가에서 $10 할인된 가격으로 판매하고 있으며, 2m 모델도 $40($10 할인)에 판매하고 있습니다.

사과

아마존에서 30달러1미터 또는 2미터 크기의 Apple Magsafe 충전기를 $10 할인 받으세요.

iPhone 16, iPhone 17 또는 iPhone Air를 사용하는 경우, 반대쪽 끝에 30W 전원 어댑터가 연결되어 있으면 이 케이블을 사용하여 25W로 기기를 충전할 수 있습니다. 가장 빠른 MagSafe 충전 속도를 얻으려면 최신 iPhone이 필요하지만 충전기를 사용하면 지난 8년 동안의 모든 iPhone(iPhone 8 이상)의 배터리를 무선으로 충전할 수 있습니다. 구형 iPhone의 경우 충전 속도가 최고 15W입니다. 이 케이블은 AirPods 무선 충전 케이스에도 사용할 수 있습니다. Qi2.2 및 Qi 충전 인증을 받았습니다.

MagSafe 충전기는 우리가 가장 좋아하는 iPhone 액세서리 중 하나이며 최신 모델 중 하나를 선택하는 경우 새 iPhone과 매우 잘 어울립니다. 이에 대해 확신이 없다면 iPhone 17, iPhone Pro/Pro Max 및 iPhone Air에 대한 리뷰를 꼭 확인하세요.

따르다 @EngadgetDeals X에서 최신 정보를 확인하세요 기술 거래 그리고 구매 조언.